DoS攻撃、DDoS攻撃とは外部から極度なアクセス負荷をサイトに与えて、サービスを止めてしまうサイバー攻撃のひとつです。

DoS攻撃やDDoS攻撃を受けてしまうとサイト・サービスが停止してしまう、多大な通信料金が発生してしまうなど場合によっては甚大な被害となることがあります。

この記事ではDoS攻撃・DDoS攻撃の概要と対策方法について解説します。

具体的なツールも紹介するため、DoS攻撃・DDoS攻撃への対策を考えている企業の担当者や、WAFでのカバー範囲が知りたい方はぜひご覧ください。

目次

DoS攻撃・DDoS攻撃の目的

よくあるDoS攻撃・DDoS攻撃の目的は、次の4つです。

・自己顕示欲

・抗議(ターゲット企業の営業方針や政治的な方向性などへ)

・営業妨害(私怨や競合他社によるものなど)

・脅迫、金銭目的

これらの目的を達成するために、企業などのサイト・サービスを停止させて混乱に陥れようとします。

最近では、デジタル庁管理の行政情報を案内するWebサイト「e-Govポータル」など、一部のサイトが「ロシア・ウクライナ戦争」におけるロシア支持派のハッカー集団により、DDos攻撃を受ける事例も発生しました。攻撃者に穴を見せないように、後述するWAFやその他セキュリティ対策をきちんと行いましょう。

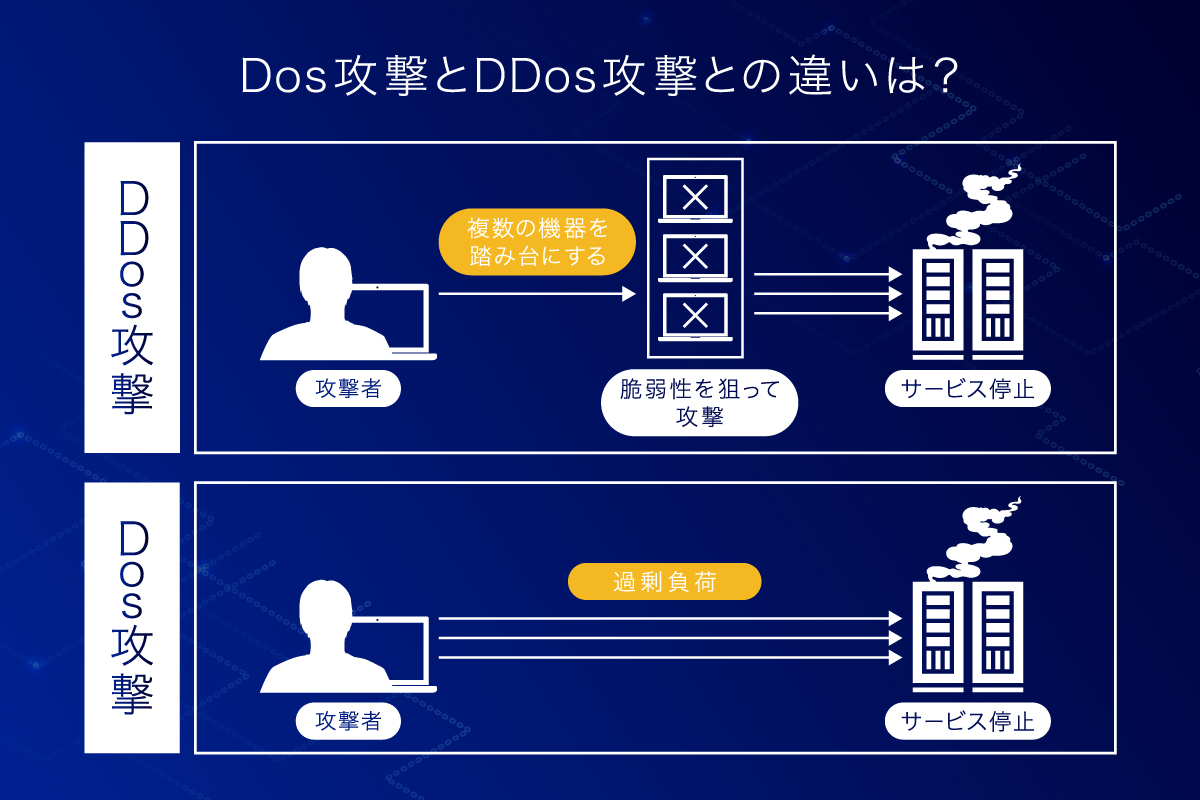

DoS攻撃とDDoS攻撃との違いは?

DoS攻撃は単一デバイスからの攻撃で、DDoS攻撃は複数デバイスからの攻撃を指します。

・大量のトラフィックによりサイトを機能不全にする「フラッド型」

・セキュリティの弱みを狙った「脆弱性型」

・通信技術の仕組みを応用した「リフレクション型」

ここからさらに分岐して、フラッド型は狙われる場所により「HTTPフラッド攻撃」「SYNフラッド攻撃」「UDPフラッド攻撃」などに分岐します。

脆弱性型には狙い方により「TearDrop攻撃」「Ping of Death攻撃」などがあります。

またリフレクション型はDNSサーバーやNTPサーバーなどの外部のサーバーや機器を利用し、少ない通信量を増幅させ、攻撃対象のサーバーに多くな通信トラフィックを発生させるDos攻撃の一つです。増幅させるために仲介する機器の名前によって「DNSリフレクション攻撃」「NTPリフレクション攻撃」「SSDPリフレクション攻撃」などに分岐します。

さらにその他のDoS攻撃の方法として、Webサーバーからのレスポンスをわざと遅らせることで、サーバーの接続可能数を枯渇させる「Slow Read DoS攻撃」など、DoS攻撃の種類は多岐にわたり、それぞれに対応した対策が必要です。

DoS攻撃・DDoS攻撃の対策に有効なWAFとは?

WAF(Web Application Firewall)とは、Webアプリケーションを保護するためのセキュリティシステムです。

WAFはHTTPなどのWebプロトコルを使用してアプリケーションにアクセスするトラフィックを分析し、不正なトラフィックをブロックするのでDoS攻撃、DDoS攻撃に対し有効です。

大量のトラフィックを遮断することで、サーバーやネットワークの負荷を軽減することができます。

また、WAFはDDoSSQLインジェクションやクロス・サイト・スクリプティング(XSS)などの攻撃からアプリケーションを保護するために使用されていますが、DDoS攻撃に対応している製品も多くあります。

ただし、WAFだけでは完全にDDoS攻撃を防ぐことはできないため、他の対策と組み合わせて使用することが推奨されます。

実際にWAFを採用する際には、WAFに対応した製品の導入がおすすめです。

WAFツールには大きく分けて、次の3つがあります。

ソフトウェア型WAF

ソフトウェア型WAFはホスト型WAFともいい、既存のサーバーに組み込んで利用するタイプのWAFです。

ソフトウェア型WAFのメリットはカスタマイズの柔軟性が高いこと、アプライアンス型WAF(後述)と比べると、ハードウェアを必要としないため低価格であり、また導入が簡単な事が挙げられます。

対してソフトウェア型WAFのデメリットはWebサーバーのリソースを消費するため、同一サーバーのサイトのパフォーマンスに影響する可能性があること、Webサーバーの台数分インストールや導入の手間がかかる点です。

またWebサーバーの環境によって、導入可能なWAFの要件がある程度決まってしまうデメリットもあります。

ソフトウェア型WAFはWebサーバーのリソースが潤沢にあり、自社のWAFルールをカスタマイズしたい企業におすすめです。

アプライアンス型WAF

アプライアンス型WAFとは、WAFが搭載されたハードウェアをネットワーク環境に追加することで機能するタイプのWAFです。

Webサーバーの環境によらず導入でき、複数のWebサーバーであっても一台でカバーできるメリットがあります。

反対にアプライアンス型WAFのデメリットは、ハードウェアを必要とする分、初期費用がかかりやすいこと、ハードの維持に手間と費用がかかることです。複数のWebサーバーを所有している企業、大量のトラフィックを処理する必要のある企業におすすめです。

クラウド型WAF(AWS WAF)

クラウド型WAFはクラウドベンダーのサーバーで動作するWAFツールです。導入が3つのWAFツールの中で最も簡単で、短期間で導入可能です。

また社内のサーバー環境を問わないので、導入の障壁も比較的低い傾向にあります。

ベンダーに運用を任せられるため、担当者さえいれば専門スキルを持ったスタッフを雇う必要がありません。

さらに、ベンダーにもよりますが一般的に低価格で、使用量に応じて段階的に料金が変化するサービスもあるなどスケーラビリティに優れた印象です。

クラウド型WAFのデメリットとしては、ベンダーによって品質がまちまちな点です。良くも悪くもベンダーに依存するWAFツールといえるでしょう。

クラウド型WAFは、独自のWAFルールの設定は行わず、低価格で手軽にセキュリティを向上させたい場合におすすめです。

WAFを導入するメリット・デメリット

WAF導入のメリットは次のとおりです。

メリット

- Webアプリケーションのセキュリティを強化できる

- 不正トラフィックをブロックすることで、DDoS攻撃やSQLインジェクションなどの脅威からWebアプリケーションを保護できる

- WAFルールを使用し、特定のアプリケーションに対する脅威を特定し、適切な対策を実施できる

- モニタリングや分析機能を持つ場合、アプリケーションの使用状況や不正アクセスの傾向を把握できる

一方で、WAFを導入することにより、以下のようなデメリットもあります。

デメリット

- 導入・運用に手間とコストがかか手間がかかる

WAFの導入にはデメリットもあるとはいえ、導入を先延ばしにすることでDDoS攻撃の標的になったり、ボットネット(DDoS攻撃を行うための仮想的なネットワークグループ)に組み込まれてDDoS攻撃の加害者となってしまうリスクがあります。

WAFを導入するときの選び方

WAFを導入する際には、次の6つを軸に考慮しましょう。

1.規模や目的

企業の規模や目的をあらかじめ確認しましょう。たとえば大規模なWebサイト・Webサービスへの導入であれば料金よりも大量のトラフィックを処理することができる事が大事になり、アプライアンス型WAFがふさわしいといえるでしょう。

対して小規模なWebサイト・Webサービスであれば、低価格でスケーラビリティに優れたクラウド型WAFが適切です。このように規模に応じて選ぶべきWAFが変わります。

2.サーバー環境

WAFを導入する環境に合ったタイプを選択することが重要です。オンプレミスのサーバーのリソースが潤沢にある場合はソフトウェア型WAF、あまりWAFの動作に影響を受けたくない場合はアプライアンス型WAFが適しています。

3.追加で希望する機能

WAFには様々な機能があります。アプリケーションの保護だけでなく、ログ収集や分析、攻撃シミュレーションなどのセキュリティ管理機能などサービスによって様々なので、自社にあった機能をもったWAFツールを選びましょう。

4.カスタマイズ性

企業独自のセキュリティポリシーや特定のアプリケーションに対応するために、カスタマイズ可能なWAFルールが必要な場合があります。独自のWAFルールが必要な場合は、カスタマイズに対応したWAFツールを選びましょう。

5.技術サポートやドキュメント

WAFの導入や運用には技術的なサポートが必要になります。また適切な運用にはわかりやすいドキュメントやトレーニングも重要です。サポートが充実している、ドキュメントがわかりやすいなどの基準でWAFサービスを選んでもよいでしょう。またこれらに対応するリソースを割きづらい場合には、運用をベンダーに任せられるクラウド型WAFの導入を検討しましょう。

6.検知ルールが迅速に更新されているか

サイバー攻撃となり得る不正アクセスに対する検知ルール(シグネチャ)の更新が、高頻度かつ迅速に行われているかどうかも、WAF製品比較には重要なポイントです。

日々増えるサイバー攻撃の手法に対して、検知ルールがなかなか更新されないと、その間にWebサイトが攻撃を受けかねません。WAFの導入検討の際は担当者に検知ルールの更新頻度や、セキュリティホールが見つかってから更新されるまでの期間について問い合わせてみましょう。

WAF製品にはどんなものがある?

WAF製品の例として、次の3つのサービスを紹介します。

- FortiWeb|アプライアンス型

- SiteGuard|ソフトウェア型

- 攻撃遮断くん|クラウド型

FortiWeb|アプライアンス型

| 対応セキュリティ | ・ボットネット ・悪意のあるホスト ・匿名プロキシ ・DDoSソース ・アプリケーションレベルのDDoS攻撃 ・不適切なHTTP RFC ・アプリケーションに対する基地の攻撃タイプ ・ウイルス・マルウェア ・情報漏洩 ・APT検知(FortiGateとFoeriSandboxによる) ・スキャナ ・クローラー ・スクレーバー ・クレデンシャルスタッフィング |

| 費用 | 要問合せ |

| 無料お試しの有無 | 無 |

FortiWebは、UTMで高いシェア率を誇っているFortinetが提供するWebアプリケーションファイアウォール(WAF)です。アプリケーション層だけでなく、多層型の相関的な検知を行うのでDDoS攻撃以外にも高い防御力を発揮します。FortiWebはアプライアンス型の他、クラウド型での提供も行われています。

SiteGuard|ソフトウェア型

| 対応セキュリティ | ・SQLインジェクション ・XSS(クロスサイトスクリプティング) ・ディレクトリトラバーサル ・OSコマンドインジェクション ・改行コードインジェクション(HTTPヘッダ、メールヘッダ) ・XXE(XML External Entity) ・パラメータ改ざん ・ブルートフォース(ログインアタック等) ・クリックジャッキング ・Apache Strutsの深刻な脆弱性 ・Log4Shell |

| 費用 | 初年度:252,000円~ 次年度以降:126,000円~ |

| 無料お試しの有無 | 有 |

SiteGuardは国産のWAFツールです。純国産の日本人が使いやすいUIで100万以上のWebサイトでの導入実績があります。防御性能自体も専門アナリストが作成した攻撃パターンのデータベース「トラステッド・シグネチャ」を搭載することで、高い精度でサイトへの攻撃を検知します。SiteGuardはソフトウェア型以外にもクラウド型の提供もあるので、目的に応じて選択しましょう。

攻撃遮断くん|クラウド型

| 対応セキュリティ | ・ブルートフォースアタック ・SQLインジェクション ・クロスサイトスクリプティング ・ディレクトリトラバーサル ・OSコマンドインジェクション ・改行コードインジェクション ・コマンドインジェクション ・LDAPインジェクション ・ファイルインクルード ・URLエンコード攻撃 ・その他Web攻撃 ・DDoS攻撃 |

| 費用 | 1サイトプラン:10,000円〜/月 Webサイト入れ放題プラン:180,000円/月 |

| 無料お試しの有無 | 有 |

攻撃遮断くんはサイバーセキュリティクラウド社の提供するクラウド型WAFです。攻撃をAIで検知し、誤検知が少ない特徴があります。また開発・運用・サポート全てを国内かつ自社で対応している他にも、クラウド型らしい導入のスピーディさや安価な料金設定により、たくさんの導入実績をもっています。

DoS攻撃・DDoS攻撃に有効なセキュリティ対策

DoS攻撃・DDoS攻撃に有効なセキュリティ対策として、次の3つを紹介します。

・ファイアウォール

・UTM/IDS/IPS

・ISP

ファイアウォール

ファイアウォール(Firewall)とは、コンピュータやネットワークを保護するためのセキュリティシステムです。ファイアウォールは不正なアクセスからコンピュータやネットワークを保護するためにトラフィックの流れを監視し、適切なアクセスの許可や不正なアクセスのブロックをします。

ファイアウォールには、ハードウェアファイアウォールやソフトウェアファイアウォールなどがあります。ハードウェアファイアウォールは専用のハードウェアによって実装され、通信を監視するものです。対してソフトウェアファイアウォールは、コンピュータにインストールしたソフトウェアによって実装され、通信を監視します。

ファイアウォールとWAFの違い

ファイアウォールとWAFはどちらもコンピュータやネットワークを保護するためのセキュリティ機能を提供します。ファイアウォールとWAFの違いは主に対象の違いで、ファイアウォールはネットワーク層のセキュリティ対策であるのに対し、WAFはアプリケーション層のセキュリティ対策です。

一般的にファイアウォールは、TCP/IPプロトコルのパケットを分析し、特定のポートやIPアドレスからの接続を許可または拒否することで不正なアクセスを防ぎます。対してWAFはHTTPプロトコルやアプリケーション層のパケットを分析し、不正なリクエストや攻撃を検出し、ブロックします。WAFは、SQLインジェクションやXSSなど、Webアプリケーション特有の脅威にも対応可能です。

UTM/IDS/IPS

UTM/IDS/IPSはそれぞれ違うものですが、ここではまとめて紹介します。

UTM(Unified Threat Management)とは複数のセキュリティ機能を統合したセキュリティソリューションのことで、ファイアウォール、アンチウイルス、スパムフィルター、VPNなどを統合し、一つの装置で実現することができます。UTMは、セキュリティ対策がひとつにまとまっている性質上、小規模な組織やSOHOで使用されることが多いです。

IDS(Intrusion Detection System)とは不正なアクセスや攻撃を検出するためのシステムのことです。ネットワーク上のトラフィックを監視し、異常なアクセスや攻撃の特徴を検出します。これに対してIPS(Intrusion Prevention System)は、不正なアクセスや攻撃を検出した後に、それを防止するためのシステムです。

UTMは、ファイアウォールやアンチウイルス、スパムフィルターなどのセキュリティ機能とIDS/IPSの機能を統合し、一つの装置で実現します。

UTM/IDS/IPSとWAFの違い

UTM/IDS/IPSとWAFはそれぞれ概念が違います。UTMはIDS/IPSを含む、複数のセキュリティ機能を統合したハードウェアでありIDS/IPSは攻撃の検知や防御を行うシステムを指します。

またWAFはWebアプリケーションのセキュリティ向上に関連したシステムです。

ISP(インターネットサービスプロバイダー)

ISP(インターネットサービスプロバイダー)とは、回線事業者と呼ばれる光回線、ADSL回線、ケーブルテレビ回線などを管理している業者が提供しているインターネット回線と、企業の回線をつなぐ事業者を指します。

インターネットサービスプロバイダー(ISP)は、DDoS攻撃(Distributed Denial of Service attack)の対策にはなりにくいといえます。一般的に、ISPはインターネット接続を提供するためのインフラを維持、運用しています。そのためISPを用いてDDoS攻撃が発生しているという情報を収集し対策を講じることは難しいでしょう。

ただし一部のISPは、DDoS攻撃対策のサービスを提供しています。これらのサービスは、DDoS攻撃が発生した際に、被害を最小限に抑えるために、トラフィックを遮断するなどの対策を講じることで、DDoS攻撃からの被害を軽減することができます。しかしすべてのISPがこの対策をしているわけではありません。DoS攻撃、DDoS攻撃をISPでも行いたい場合は対応したISPを選びましょう。

ISP(インターネットサービスプロバイダー)とWAFの違い

ISPは回線事業者と企業の回線をつなぐ役割をする企業であり、WAFはアプリケーション層のセキュリティ向上のためのサービスである点が違います。

DDoS攻撃とDoS攻撃の違いを理解し適切な対応策を!

DDoS攻撃やDoS攻撃はWebサイトやサーバーに過度な負荷をかけ、サービスを妨害する攻撃手法です。これらの攻撃からWebアプリケーションやインフラストラクチャを保護する場合には、WAFがおすすめです。

WAFはアプリケーションレベルの保護を提供するために、様々なセキュリティ機能を持っており、SQLインジェクションやクロスサイトスクリプティングなどのWebアプリケーション特有の脅威にも対応可能です。

DoS攻撃やDDoS攻撃の対策として、まずはWAFツールの導入を検討しましょう。

またDoS攻撃やDDoS攻撃への対策にはWAF以外にもファイアウォールやUTM・IDSやIPSなどが有効です。

これらの対策を組み合わせることで、DDoS攻撃やDoS攻撃からWebアプリケーションやインフラストラクチャを最大限に保護することができます。

※この記事はこちらのサイトに記載の情報を元に制作しております。

コメント