Webサービスを提供している全ての企業や団体、個人は、自らのシステムがDos攻撃による被害を受ける可能性があります。

一度、DoS攻撃を受けるとシステムに過剰な負荷がかかり、サイトの閲覧がしにくくなったり、サービスの提供ができなくなるなど何らかの不具合が発生します。その結果、甚大な被害を被る可能性もあるのです。

そんなDoS攻撃から自らのWebサービスを守るためには、まずはどのような攻撃であるのか正しく把握することが重要です。

自身のサービスを守るためには、まずは概要を理解することが重要です。ぜひ最後まで記事を読み、セキュリティレベルを高め安全性を確保しましょう。

目次

DoS攻撃とは?

DoS攻撃のDoSとは、「Denial of Service」の略称です。一般的には「サービス運用妨害」と呼ばれるサイバー攻撃の一種で、特定のウェブサイト、サーバーに対して膨大な量のデータを送ったり、トラブルを引き起こす不正なデータを送りつけてシステムを攻撃します。

一度DoS攻撃を受けたシステムは、自らが処理できる能力をオーバーしてしまい、サイトが閲覧しにくくなります。アクセス自体できなくなるケースもあり企業に大きな損失が生じるケースもあるのです。

DoS攻撃の種類

DoS攻撃には、大きく分けて「フラッド型」と「脆弱性型」の2種類があります。さらにフラッド型や脆弱性型の中にも、攻撃対象などに応じた様々な手法が存在します。

ここでは、それぞれの攻撃の特徴や具体的な中身を見ていきましょう。

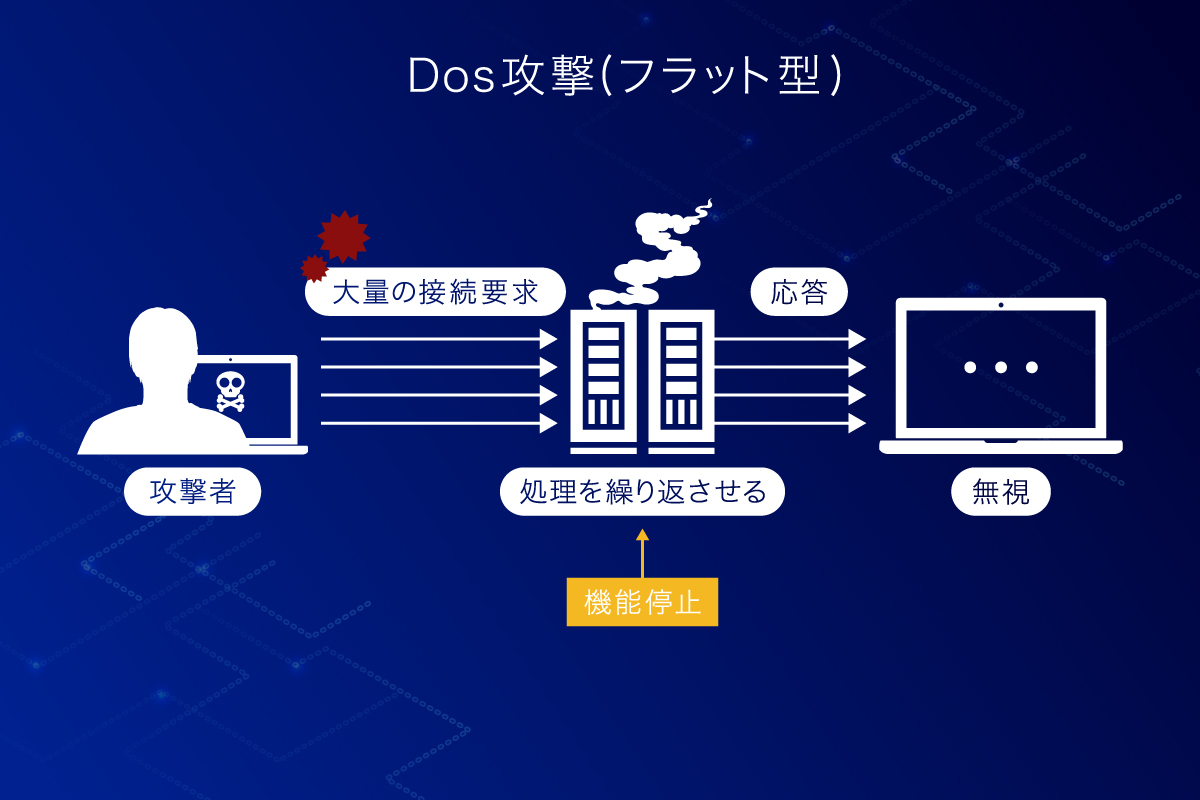

フラッド型

フラッド型(Flood=洪水型)とは、相手のサーバーに連続して大量のデータや膨大なデータを送りつける悪質な攻撃手法です。

大量のデータを送ることにより相手のCPUやメモリに多大な負荷をかけ、その結果サーバーを機能不全に陥れます。フラッド型は、相手のダムに対して大量の水を意図的に流し込み、洪水を引き起こすイメージです。

このフラッド型のDoS攻撃は、さらに「HTTPを対象とした攻撃」「TCPを対象とした攻撃」「UDPを対象とした攻撃」「ICMPを対象とした攻撃」の4つの攻撃に分類されます。次にそれぞれの攻撃についてしていきます。

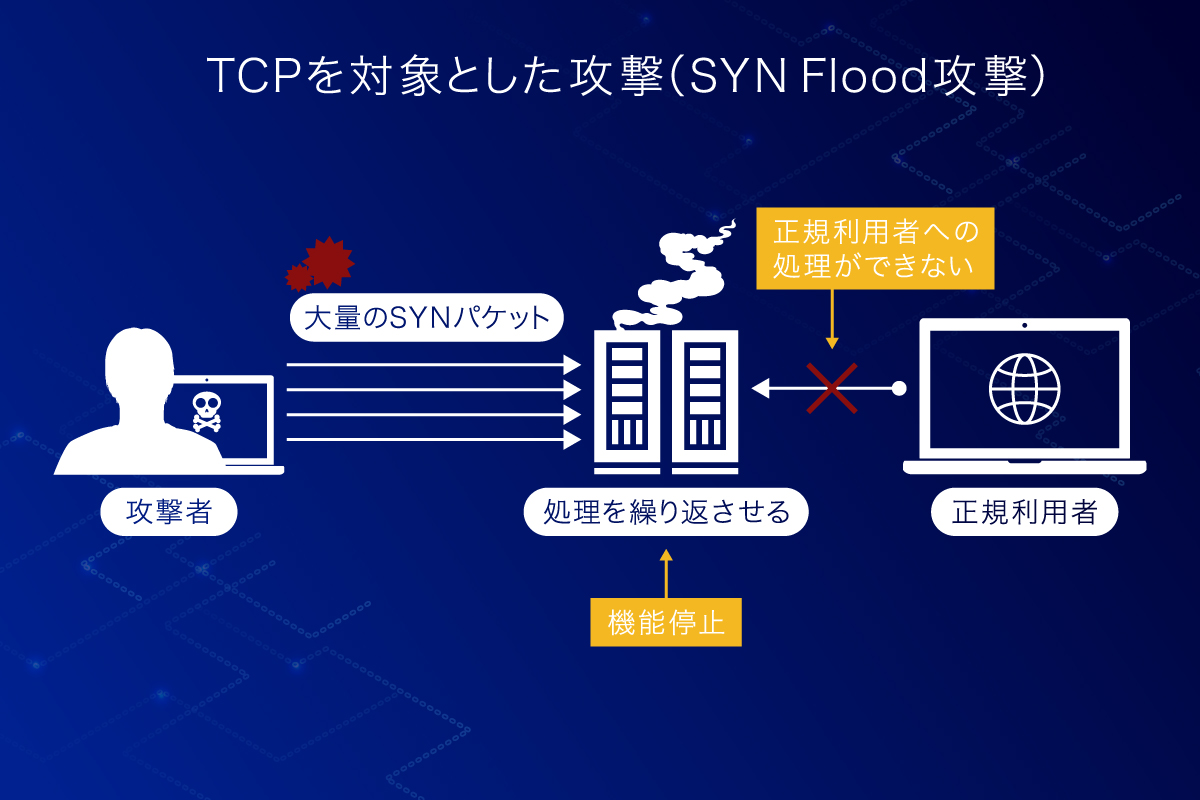

TCPを対象とした攻撃

対象となるWebサイトにアクセスできないように妨害する、TCP(Transmission Control Protocol)を対象とした攻撃です。それほど多くないパケット数でTCPセッションが長い間継続するように、WebサーバーのTCPセッションを占有します。

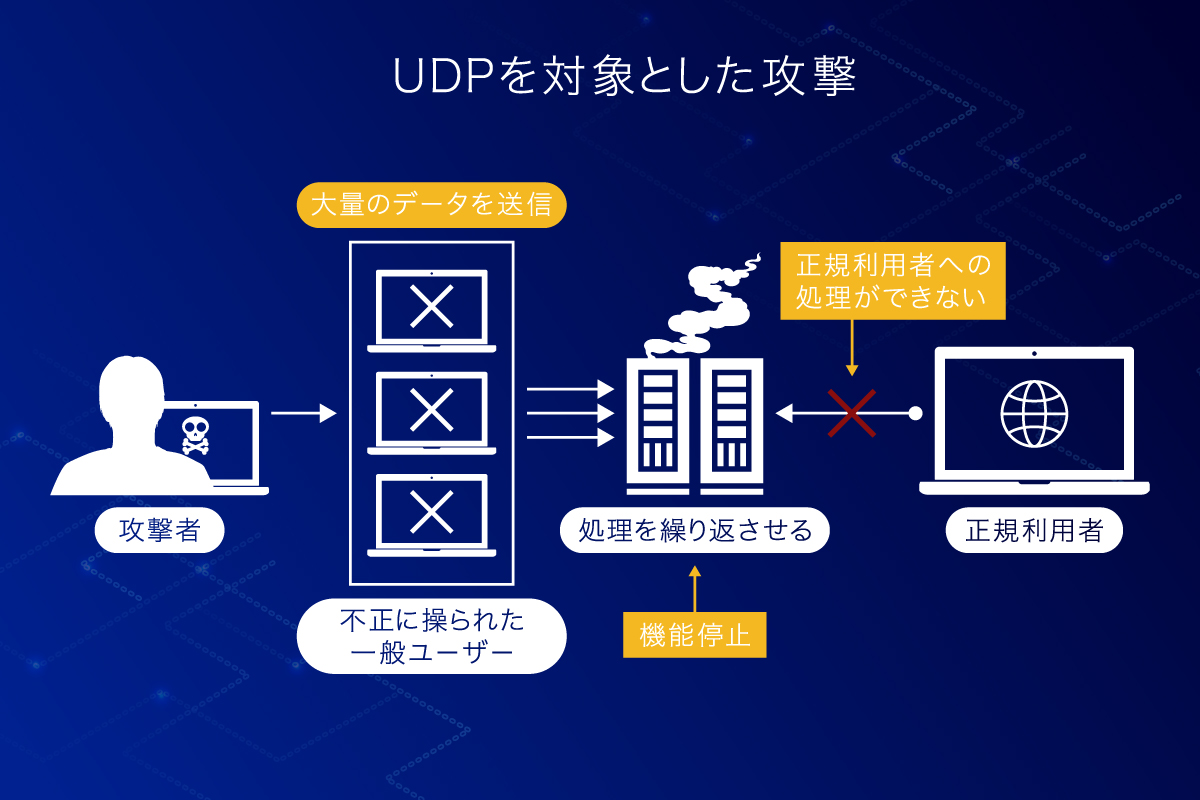

UDPを対象とした攻撃

偽ったIPアドレスからUDPを対象とした攻撃を行う攻撃です。デバイスの処理能力と応答能力を凌駕するパケットをサーバーに送信することで、正当なトラフィックへのサービス拒否を引き起こします。

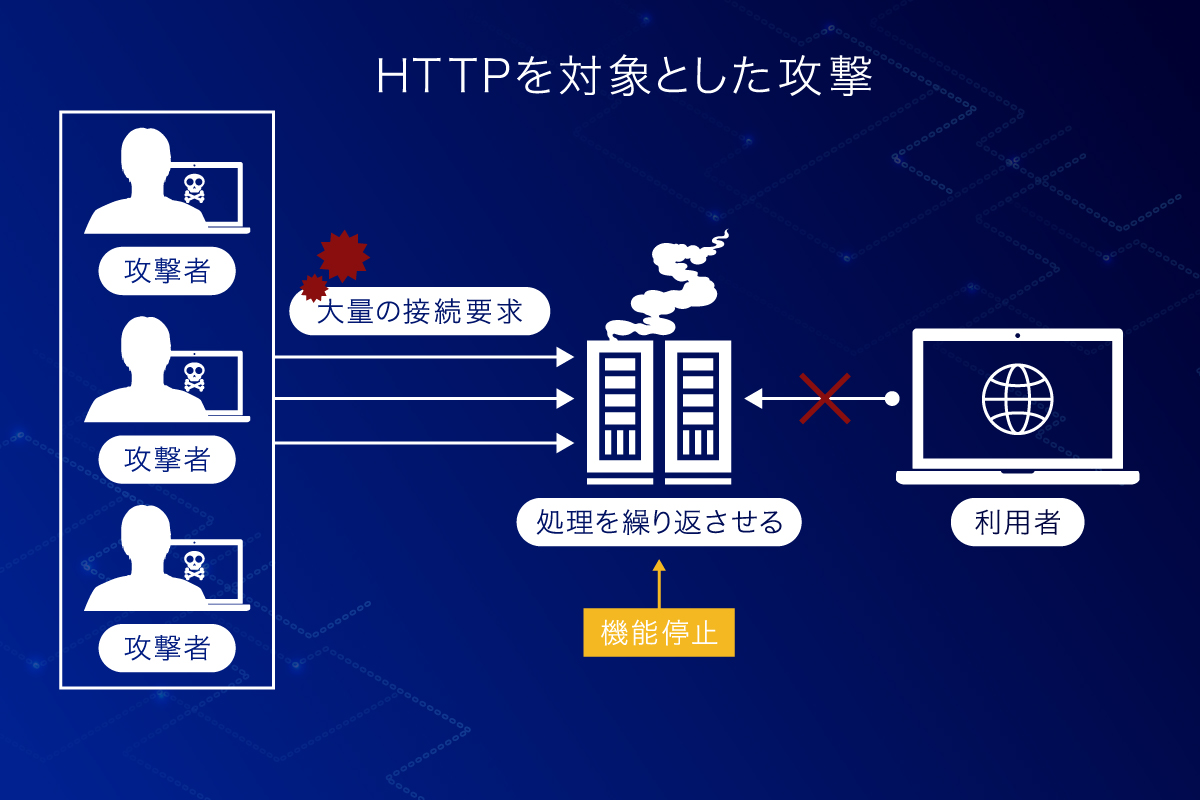

HTTPを対象とした攻撃

TCPの中でもブラウザとWebサーバの間で情報をやり取りする通信方式であるHTTP(Hyper Text Transfer Protocol)を狙います。

複数の端末やサーバーにあらかじめインストールした不正botを使い、攻撃対象のサーバーに大量のHTTP GETリクエストを送りつける攻撃方法です。

攻撃を受けた対象サーバーは大量のHTTP GETリクエストを処理しきれなくなり、処理能力が低下したり、機能不全に陥ります。

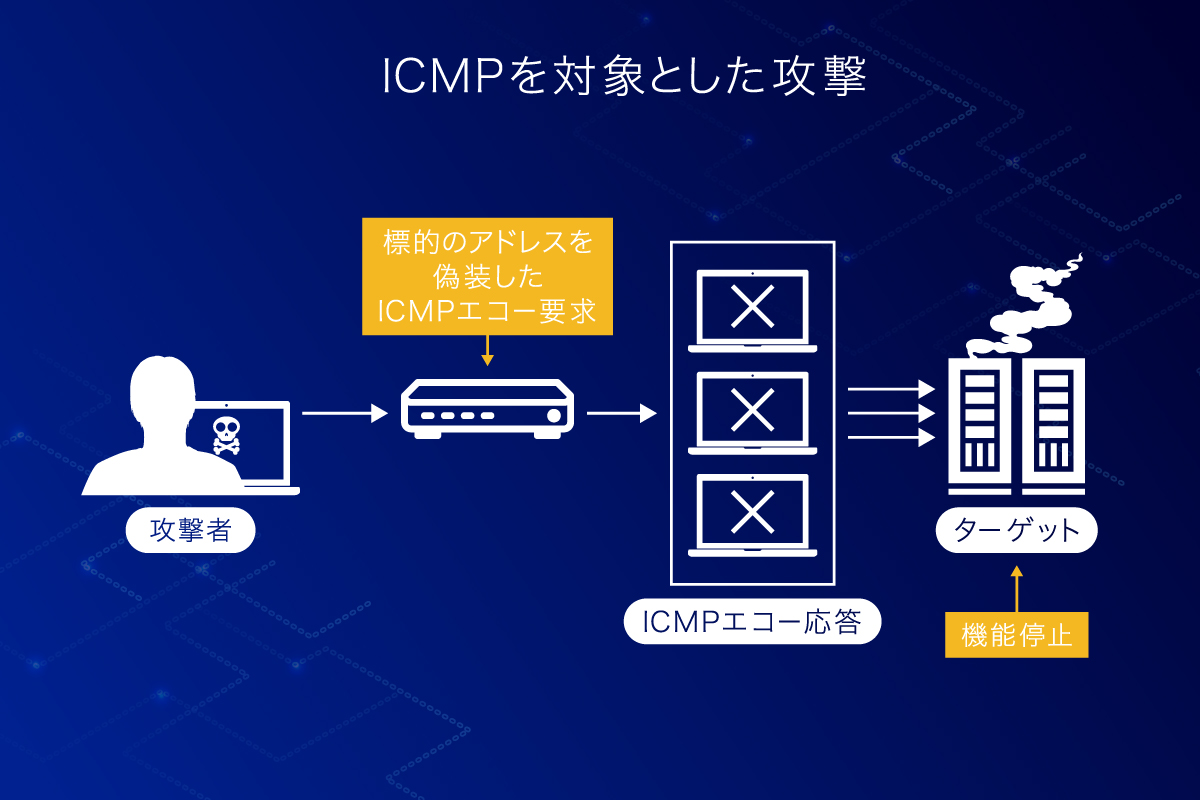

ICMPを対象とした攻撃

問題がある場合にエラーを返す役割を担う、プロトコルのICMP(Internet Control Message Protocol)を対象とした攻撃です。ICMP攻撃では、対象システムに大量にリクエストを送信するため、相手システムにキャパオーバーな負荷がかかり応答できなくなります。

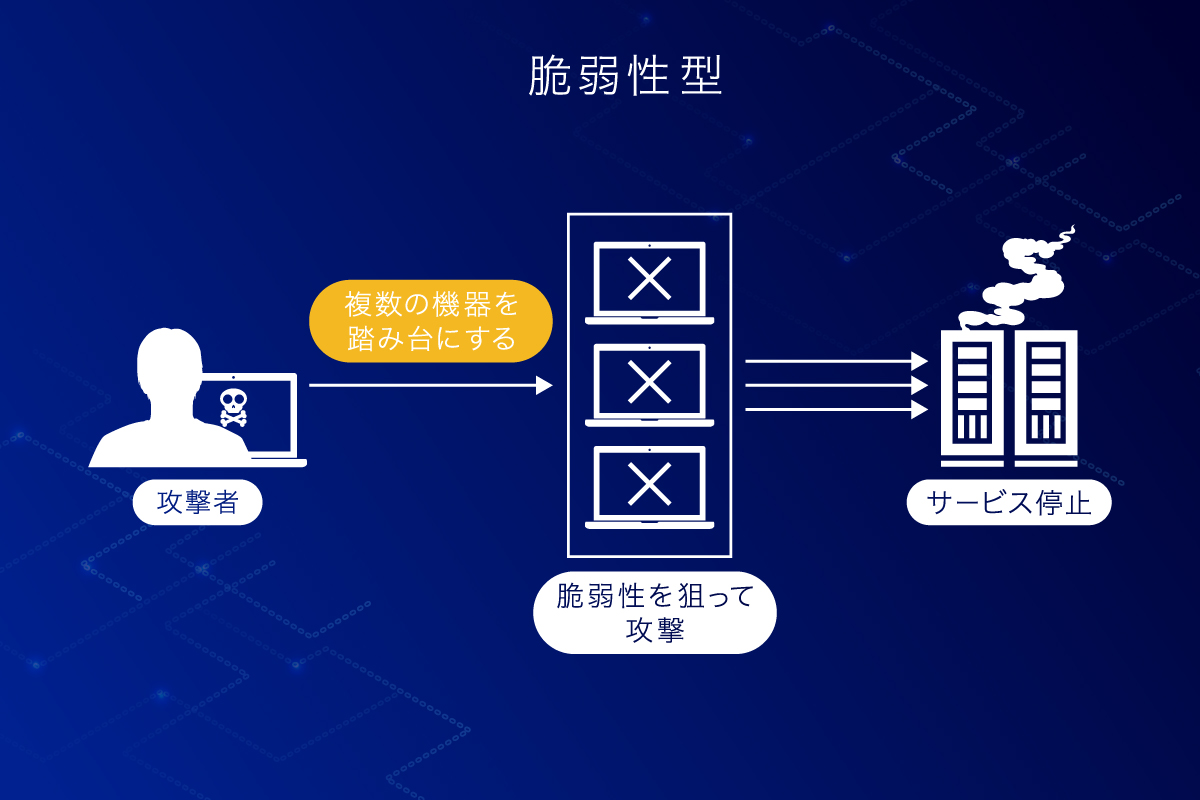

脆弱性型

脆弱性型とは、システム上の脆弱性を利用してサーバーをダウンしたり、サービスに通常行わない処理をさせて、利用停止に追い込む手法です。

脆弱性型のイメージは、相手のダムにある亀裂を見つけ、そこに攻撃をかけてダムを破壊するものです。どんなに優秀なシステムにも存在する、プログラムの設計ミスや何らかの不具合である脆弱性をついた巧みな攻撃手法と言えるでしょう。

次に、脆弱性型のDoS攻撃の代表的な手法を3つ紹介します。

LAND攻撃

送信元と宛先を同じにしたパケットを偽装して送信し、相手のWebサーバーに過剰に負荷をかける手法です。

TearDrop攻撃

IPの脆弱性を突いたり、断片化された IPパケットを偽装する攻撃手法です。TearDrop攻撃を受けるとIPスタックが部分的にクラッシュしたり、無限ループに陥り、システムが不安定になります。

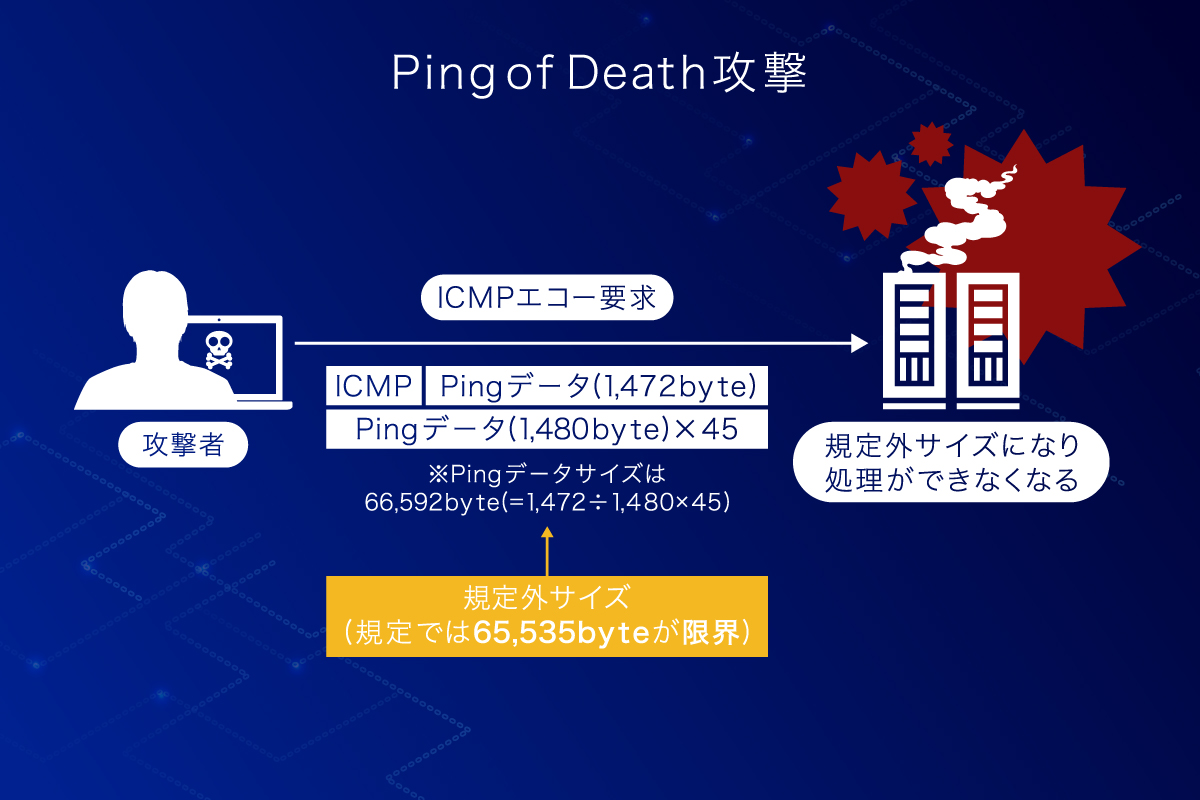

Ping of Death攻撃

最大許可サイズを超えたパケットを脆弱なTCP/IPスタックが内在するシステムに送信し、システムに過大な負荷をかける攻撃方法です。

DDoS攻撃との違いは「やり方」にある

DoS攻撃に類似したサイバー攻撃に「DDoS攻撃」があります。

「DDoS攻撃」とは「Distributed Denial of service」の略称であり、一般的には「分散型サービス運用妨害」と呼ばれます。

DoS攻撃では、端末を1台で攻撃することが一般的です。それに対し、DDoS攻撃では、サーバー攻撃を行う端末を複数台用意して、分散的に攻撃を実施します。大企業や官公庁などの大きな組織を相手にする場合、効果的な攻撃を行うことを目的としてDDoS攻撃が行われます。

DoS攻撃を行う理由

サイバー犯がDoS攻撃を行う理由は決して一つではありません。

攻撃対象のサーバーを一時的にダウンしてサービス提供できなくさせることが攻撃の理由であったり、システムを攻撃して攻撃をやめさせるために金品を要求するケースもあげられます。

単に相手を不安に陥れることを目的とする愉快犯のケースもあるでしょう。正確な理由を見つけるためには、一つ一つの攻撃を深掘りして、攻撃の狙いを見定めていく必要があるため難しいとされます。

全てに共通する目的は、対象となるシステムを攻撃することで、相手に大なり小なりのダメージを与えることだと言えます。

DoS攻撃・DDoS攻撃に有効な対策方法

DoS攻撃やDDoS攻撃は驚異的ですが、効果的な対策もあり実際に被害を食い止めているケースも多く見られます。ここでは、DoS攻撃やDDoS攻撃に対する効果的な対策を4つ紹介します。

不要なサービス・プロセス・ポートは排除する

不要なサービス・プロセス・ポートは排除、もしくは無効化することはDoS攻撃・DDoS攻撃に有効な対策の1つです。この対策によって攻撃対象となる脆弱性が減少し、攻撃リスクを引き下げることができます。

IPアドレス・アクセスの制限をする

攻撃元のIPアドレスを特定して、IPアドレスに制限をかけるのも有効な対策の一つです。特定のIPアドレスからのアクセスを遮断することで、サーバーにかかる負荷を軽減することが可能となります。

この方法は、1つのIPアドレスから攻撃を行うDoS攻撃に対しては効果的と言えます。しかし、複数のIPアドレスから一斉に攻撃を行うDDoS攻撃に対しては、効果は高くないので注意が必要です。

脆弱性対策になるパッチを適用する

OSやアプリケーションの脆弱性に対応したセキュリティアプリケーションであるパッチを適用する対策方法があります。

脆弱性をそのまま放置すると、マルウェアのような大きな被害をもたらしてしまう可能性があります。セキュリティパッチは適宜更新されるため、都度更新を行い常に最新の状態にしておくことも重要です。

対策ツールを導入する

DoS攻撃やDDoS攻撃を防御するために開発された対策ツールを導入するのも、有効な対策の一つと言えます。

ここでは、具体的な対策ツールを5つ紹介します。

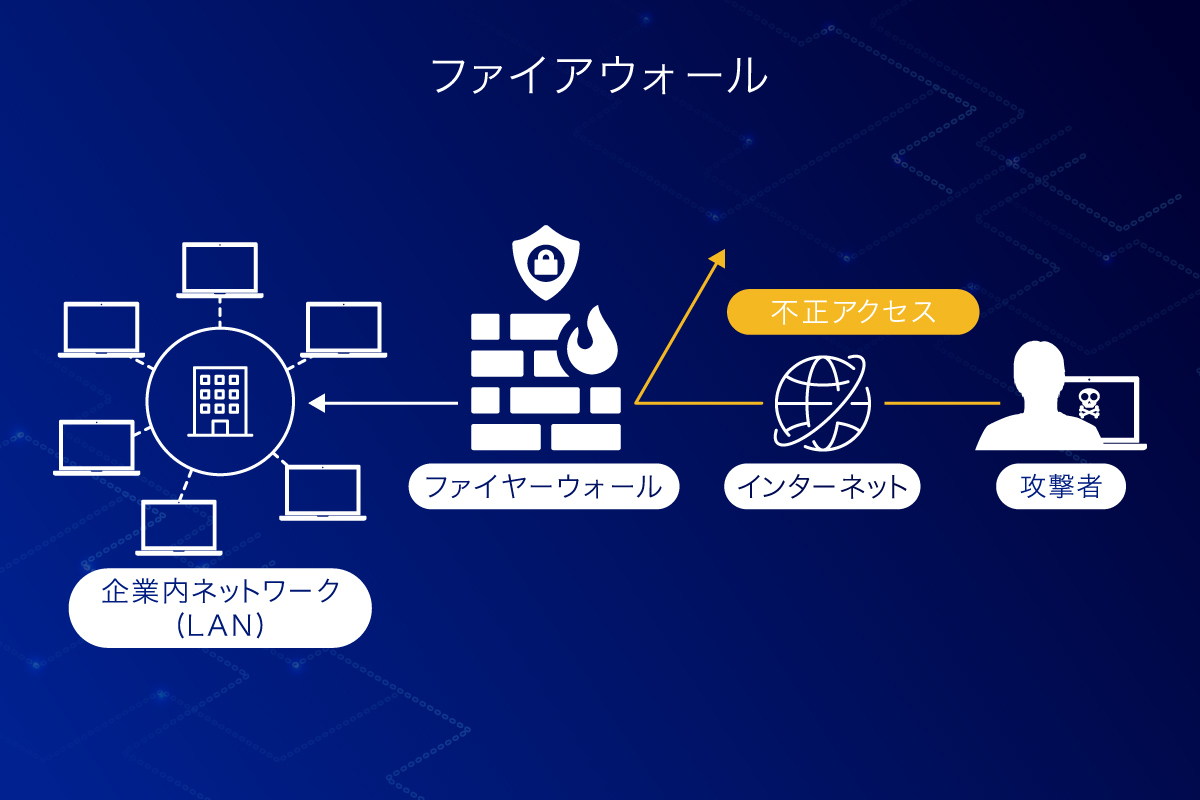

ファイアウォール

DoS攻撃への効果的な対策の一つとして、ファイアウォールがあげられます。ファイアウォールとは外部のネットワークから内部ネットワークへのアクセスに一定の制限をかけるものです。

一般的なファイアウォールは外部から発生するトラフィックを拒否し、内部から外部へ発生したトラフィックの戻りだけを許可します。その結果、内部ネットワークの安全性が確保されるのです。

ファイアウォール専用のハードウェア機器や、さらにオペレーティングシステム上での対応、サーバー内臓型のファイアウォールなどがあります。

UTM・IDS/IPS

不正侵入防止システムの一つであるIPSの導入も、DoS攻撃に対する有効な対策です。IPSとはIntrusion Prevention Systemの略称であり、不正侵入を自動的に防御する機能を備えています。

IPSは、不正アクセスと判断された通信に対し、アクセスできないように自動的に遮断して更なる攻撃を止めることができます。送信元偽装型のDoS攻撃に対しても効果を発揮することができるため、ファイアウォールと併用することでより強固な対策となりうるでしょう。

ISP(インターネットサービスプロバイダ)

ISP(インターネットプロバイダ)のオプションであり、DoS攻撃やDDoS攻撃とみなされる大量のデータ量を検知すると、ISP側でトラフィックを緩和させてサーバーの安定性を確保する防御対策です。

WAF

WAFは、「Web Application Firewall」の略称であり、ウェブアプリケーションの脆弱性を突いた攻撃に対するセキュリティ対策として広く知られています。

WAFを導入することによってウェブアプリケーションの作業を管理し、サーバーへの不正な侵入を未然に防ぐことができます。具体的には、ネットバンキングやネットショップ、クレジットカードなど重要な顧客情報を管理しているサイトなどが、主なWAFの保護対象としてあげられます。

WAFには、ハードウェアを追加するアプライアンス型WAFやソフトウェア型WAFと、クラウド上でシステムを管理するクラウド型WAFがあります。以前は前者のアプライアンス型WAFやソフトウェア型WAFを導入する企業が多かったのですが、最近はコストパフォーマンスが圧倒的に高いクラウド型WAFを導入する企業が多くなっています。

CDN

大容量のデジタルコンテンツを大量配信するためのネットワークであるCDN(コンテンツ・デリバリー・ネットワーク)を利用して防御することも可能です。

CDNは大容量の配信を特徴としており、キャッシュサーバーも高速かつ大容量の通信が可能です。世界中のキャッシュサーバーが大量なアクセスに応答することができるため、自社サーバーの安定性を保つことができます。

ネットを利用するならセキュリティ対策は万全に

サイバー攻撃は種類も豊富であり、その手口も年々複雑になっています。ウェブサイトを運営する企業や個人は、自社の顧客やシステムを守るために万全なセキュリティ対策が必須だと言えます。

完全にDoS攻撃を防ぐことは難しいものの、未然に被害を最小限に押さえる術はいくつもあります。今後、Webサービスを安全かつ快適に提供していくのであれば、今回の記事を参考にして最大限のセキュリティ対策を行うことをおすすめします。

※この記事はこちらのサイトに記載の情報を元に制作しております。

コメント